صور جيتي

اكتشف الباحثون برامج ضارة لم يسبق لها مثيل والتي استخدمها قراصنة من كوريا الشمالية لقراءة وتنزيل البريد الإلكتروني والمرفقات خلسة من حسابات Gmail و AOL للمستخدمين المصابين.

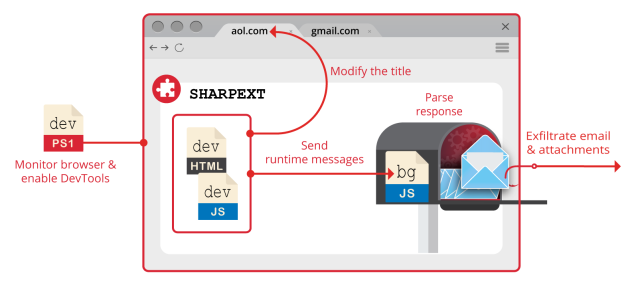

يستخدم البرنامج الضار ، الذي أطلق عليه باحثون من شركة الأمن Volexity SHARPEXT ، وسائل ذكية لتثبيت امتداد متصفح لمتصفحي Chrome و Edge ، حسبما أفاد موقع Volexity في تقرير مشاركة مدونة. لا يمكن اكتشاف الامتداد بواسطة خدمات البريد الإلكتروني ، وبما أن المتصفح قد تمت مصادقته بالفعل باستخدام أي حماية مصادقة متعددة العوامل مطبقة ، فإن هذا الإجراء الأمني الشائع بشكل متزايد لا يلعب أي دور في كبح اختراق الحساب. الامتداد غير متاح في Google Chrome Web Store أو صفحة الوظائف الإضافية من Microsoft أو أي مصدر خارجي معروف آخر ولا يعتمد على عيوب في Gmail أو AOL Mail للتثبيت.

قال Volexity إن البرمجيات الخبيثة مستخدمة “لأكثر من عام” ، وهي من عمل مجموعة قرصنة تتعقبها الشركة باسم SharpTongue. المجموعة مدعومة من قبل حكومة كوريا الشمالية وتتداخل مع مجموعة تتبعها باحثون آخرون باسم كيمسوكي. تستهدف SHARPEXT المنظمات في الولايات المتحدة وأوروبا وكوريا الجنوبية التي تعمل في مجال الأسلحة النووية وغيرها من القضايا التي تعتبرها كوريا الشمالية مهمة لأمنها القومي.

قال رئيس Volexity ، ستيفن أدير ، في رسالة بالبريد الإلكتروني ، إن الامتداد يتم تثبيته “عن طريق التصيد الاحتيالي والهندسة الاجتماعية حيث يتم خداع الضحية لفتح مستند ضار. لقد رأينا سابقًا الجهات التي تهدد جمهورية كوريا الشعبية الديمقراطية تشن هجمات تصيد احتيالي حيث كان الهدف بأكمله هو حمل الضحية على تثبيت امتداد متصفح مقابل كونها آلية ما بعد الاستغلال للمثابرة وسرقة البيانات “. في تجسيدها الحالي ، تعمل البرامج الضارة فقط على نظام التشغيل Windows ، لكن Adair قال إنه لا يوجد سبب لعدم إمكانية توسيعها لإصابة المتصفحات التي تعمل على macOS أو Linux أيضًا.

وأضاف منشور المدونة: “تظهر رؤية Volexity الخاصة أن الامتداد كان ناجحًا للغاية ، حيث تُظهر السجلات التي حصل عليها Volexity أن المهاجم تمكن بنجاح من سرقة آلاف رسائل البريد الإلكتروني من عدة ضحايا من خلال نشر البرامج الضارة.”

ليس من السهل تثبيت امتداد متصفح أثناء عملية التصيد الاحتيالي دون أن يلاحظ المستخدم النهائي. من الواضح أن مطوري SHARPEXT قد اهتموا بالبحث مثل ما يتم نشره هناو هنا، و هنا، والذي يوضح كيف تمنع آلية الأمان في محرك متصفح Chromium البرامج الضارة من إجراء تغييرات على إعدادات المستخدم الحساسة. في كل مرة يتم إجراء تغيير شرعي ، يأخذ المتصفح تجزئة تشفير لبعض التعليمات البرمجية. عند بدء التشغيل ، يتحقق المتصفح من التجزئة ، وفي حالة عدم تطابق أي منها ، يطلب المستعرض استعادة الإعدادات القديمة.

لكي يتغلب المهاجمون على هذه الحماية ، يجب عليهم أولاً استخراج ما يلي من جهاز الكمبيوتر الذي يتعرضون للخطر:

- نسخة من ملف resources.pak من المتصفح (الذي يحتوي على بذرة HMAC التي يستخدمها Chrome)

- المستخدمين قيمة S-ID

- ملفات التفضيلات والتفضيلات الآمنة الأصلية من نظام المستخدم

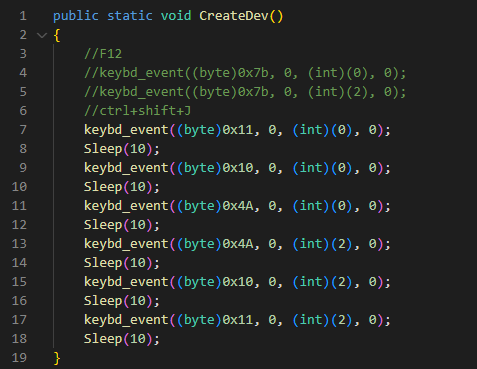

بعد تعديل ملفات التفضيلات ، يقوم SHARPEXT تلقائيًا بتحميل الامتداد وتنفيذ برنامج نصي PowerShell يمكّن DevTools ، وهو إعداد يسمح للمتصفح بتشغيل تعليمات برمجية وإعدادات مخصصة.

أوضح Volexity: “يتم تشغيل البرنامج النصي في حلقة لا نهائية للتحقق من العمليات المرتبطة بالمتصفحات المستهدفة”. “إذا تم العثور على أي متصفحات مستهدفة قيد التشغيل ، يتحقق النص البرمجي من عنوان علامة التبويب لكلمة رئيسية معينة (على سبيل المثال ،” 05101190 “أو” Tab + “اعتمادًا على إصدار SHARPEXT). يتم إدراج الكلمة الأساسية المحددة في العنوان بواسطة ملحق ضار عند تغيير علامة تبويب نشطة أو عند تحميل الصفحة. “

اللزوجة

تابع المنشور:

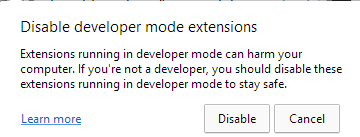

ضغطات المفاتيح المرسلة تعادل

Control+Shift+J، الاختصار لتمكين لوحة DevTools. أخيرًا ، يخفي البرنامج النصي PowerShell نافذة DevTools المفتوحة حديثًا باستخدام ملف ShowWindow () API و الSW_HIDEعلَم. في نهاية هذه العملية ، يتم تمكين DevTools في علامة التبويب النشطة ، لكن النافذة مخفية.بالإضافة إلى ذلك ، يتم استخدام هذا البرنامج النصي لإخفاء أي نوافذ يمكن أن تنبه الضحية. Microsoft Edge ، على سبيل المثال ، يعرض بشكل دوري رسالة تحذير للمستخدم (الشكل 5) إذا كانت الملحقات تعمل في وضع المطور. يتحقق البرنامج النصي باستمرار من ظهور هذه النافذة وإخفائها باستخدام ملف

ShowWindow()و الSW_HIDEعلَم.

اللزوجة

بمجرد التثبيت ، يمكن للملحق تنفيذ الطلبات التالية:

| بيانات HTTP POST | وصف |

| الوضع = القائمة | ضع قائمة بالبريد الإلكتروني الذي تم جمعه مسبقًا من الضحية لضمان عدم تحميل النسخ المكررة. يتم تحديث هذه القائمة باستمرار عند تنفيذ SHARPEXT. |

| الوضع = المجال | ضع قائمة بمجالات البريد الإلكتروني التي سبق للضحية التواصل معها. يتم تحديث هذه القائمة باستمرار عند تنفيذ SHARPEXT. |

| الوضع = أسود | اجمع قائمة سوداء لمرسلي البريد الإلكتروني التي يجب تجاهلها عند جمع البريد الإلكتروني من الضحية. |

| الوضع = newD & d =[data] | أضف مجالًا إلى قائمة جميع المجالات التي شاهدها الضحية. |

| الوضع = إرفاق & الاسم =[data]& معرف =[data]& الجسم =[data] | تحميل مرفق جديد إلى الخادم البعيد. |

| الوضع = جديد & منتصف =[data]& mbody =[data] | تحميل بيانات Gmail إلى الخادم البعيد. |

| الوضع = أتليست | وعلق المهاجم. تلقي قائمة المرفقات ليتم تسريبها. |

| الوضع = new_aol & mid =[data]& mbody =[data] | تحميل بيانات AOL إلى الخادم البعيد. |

يسمح SHARPEXT للمتسللين بإنشاء قوائم بعناوين البريد الإلكتروني لتجاهلها وتتبع البريد الإلكتروني أو المرفقات التي تمت سرقتها بالفعل.

أنشأ Volexity الملخص التالي لتزامن مكونات SHARPEXT المختلفة التي قام بتحليلها:

اللزوجة

بعد نشر هذا المنشور ، أرسل متحدث باسم Google بريدًا إلكترونيًا للتأكيد على أن الامتداد لم تتم استضافته على خوادم Google وأنه تم تثبيته كبرنامج ضار بعد الاستغلال بعد هجوم تصيد أو هندسة اجتماعية ناجح.

تعد خدمات مكافحة البرامج الضارة واستخدام أنظمة تشغيل أمنية مشددة مثل ChromeOS من أفضل الممارسات لمنع هذا النوع من الهجمات وأنواع مماثلة من الهجمات

يوفر منشور المدونة صورًا وأسماء ملفات ومؤشرات أخرى يمكن للأشخاص المدربين استخدامها لتحديد ما إذا كان قد تم استهدافهم أو إصابتهم بواسطة هذه البرامج الضارة. حذرت الشركة من أن التهديد الذي تشكله قد ازداد بمرور الوقت ومن غير المرجح أن يختفي في أي وقت قريب.

وقالت الشركة: “عندما واجهت Volexity لأول مرة SHARPEXT ، بدا أنها أداة في التطوير المبكر تحتوي على العديد من الأخطاء ، وهو مؤشر على أن الأداة كانت غير ناضجة”. “تُظهر التحديثات الأخيرة والصيانة المستمرة أن المهاجم يحقق أهدافه ، ويجد قيمة في الاستمرار في تحسينها.”